Un hacker demuestra que la web oscura puede ser fácilmente comprometida y la tumba por publicar pornografía infantil.

PC World en Español

La vulnerabilidad está en todos lados, incluso en la gran DarkNet, Red Oscura de Internet, donde puede pasar cualquier cosa y se puede negociar lo que sea, entre otros.

El viernes pasado, un hacker no identificado se descargó una gran base de datos robada de Freedom Hosting II en Internet, exponiendo potencialmente a sus usuarios. Este sitio es conocido por operar miles de webs accesibles a través del navegador Tor, un sistema utilizado en una red encriptada a la que se le llama “la web oscura”.

Pero la semana pasada, este servicio parecía haber caído. Su página de destino principal fue reemplazada por un mensaje que decía: “Hola, Freedom Hosting II, has sido hackeado“.

El hacker responsable de este ataque apunta que Freedom Hosting miente, ya que, aunque el servidor asegura que no almacena pornografía infantil, él pudo encontrarla sin problemas. “Lo que encontramos durante la búsqueda es que más del 50% era pornografía infantil”, escribió el hacker en el sitio web.

“Además, aloja sitios fraudulentos, algunos de los cuales son evidentemente ejecutados por usted mismo para cubrir los gastos de alojamiento”.

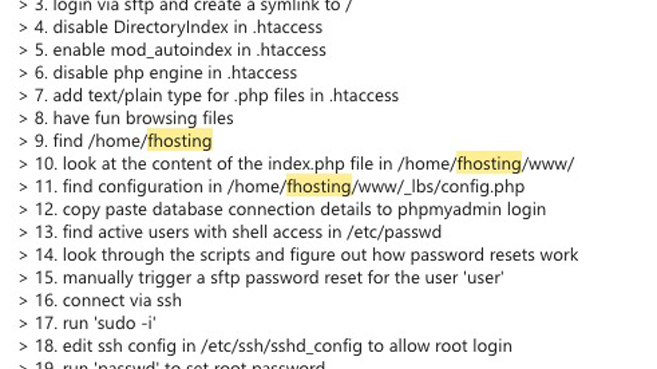

En un correo electrónico al servicio de noticias de IDG, el hacker explicó cómo se produjo el ataque. Freedom Hosting II trabajó como un servicio gratuito que permitió a cualquier persona registrarse y crear un sitio en la web oscura. Sin embargo, a partir del 30 de enero, el hacker obtuvo acceso a su servidor web, utilizando un método de 20 pasos.

El hack inició un nuevo sitio en Freedom Hosting II y creó un enlace para obtener acceso al directorio raíz del servicio. Esto permitió al hacker explorar todo el servidor.

Después de atravesar sitios pornográficos infantiles, el hacker decidió hacerse cargo de Freedom Hosting II alterando su archivo de configuración para activar un restablecimiento de contraseña.

“Una vez que descubrí lo que estaban hospedando, sólo quería cerrarlos”, asegura el hacker. Además, “la IP del servidor se ha filtrado, lo que potencialmente podría revelar la identidad del administrador“, agregó el hacker.

Chris Monteiro, un investigador de cibercrimen de Reino Unido, ha estado mirando los datos obtenidos y asegura que parecen reales. La información incluye los sitios que Freedom Hosting II había estado operando, las credenciales de administrador para acceder a ellos, una base de datos de clientes -lo que significa que cualquier persona que utilizó Freedom Hosting II podría estar expuesta-, mensajes en el foro de usuarios que mencionan sexo con menores, la venta de cuentas de Internet hackeadas y archivos que hacen referencia a botnets y estafas online. Aun así, Monteiro duda que encuentren sitios grandes que exploten pornografía infantil”, señala Monteiro.

De acuerdo con el mensaje del hacker, Freedom Hosting II es responsable de 10.613 sitios. Sin embargo, la base de datos descargada indica que una gran mayoría de esos sitios tenían sólo unas pocas decenas o cientos de visitas de usuarios. Troy Hunt, un experto en violación de datos, dijo en un tweet que observó que la base de datos contenía 381.000 direcciones de correo electrónico. “La policía tendrá absolutamente estos datos, son muy públicos. Obviamente contiene muchas direcciones de correo electrónico reales en él”, explica en el tweet.